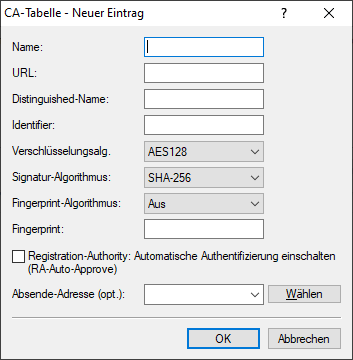

Die Konfiguration erfolgt in LANconfig unter mit der Schaltfläche CA-Tabelle.

- Name

- Konfigurationsname der CA.

- URL

- URL der CA.

- Distinguished-Name

- Distinguished Name der CA. Über diesen Parameter erfolgt einerseits die Zuordnung von CAs zu Systemzertifikaten (und

umgekehrt). Andererseits spielt dieser Parameter auch eine Rolle bei der Bewertung, ob erhaltene oder vorhandene Zertifikate der

Konfiguration entsprechen.

Durch die Verwendung eines vorangestellten Backslash ("\") können Sie auch reservierte Zeichen

benutzen. Diese unterstützten reservierten Zeichen sind:

- Komma (",")

- Slash ("/")

- Plus ("+")

- Semikolon (";")

- Gleich ("=")

- %% fügt ein Prozentzeichen ein.

- %f fügt die Version und das Datum der aktuellen im Gerät aktiven Firmware ein.

- %r fügt die Hardware-Release des Gerätes ein.

- %v fügt die Version des aktuellen im Gerät aktiven Loaders ein.

- %m fügt die MAC-Adresse des Gerätes ein.

- %s fügt die Seriennummer des Gerätes ein.

- %n fügt den Namen des Gerätes ein.

- %l fügt den Standort des Gerätes ein.

- %d fügt den Typ des Gerätes ein.

- Identifier

- CA-Identifier (wird von manchen Webservern benötigt, um die CA zuordnen zu können).

- Encryption-Algorithmus

- Mit diesem Algorithmus wird die Nutzlast des Zertifikatsantrages verschlüsselt. Mögliche Werte sind:

- 3-DES

- AES128 (Default)

- AES192

- AES256

- Signatur-Algorithmus

- Mit diesem Algorithmus wird der Zertifikatsantrag signiert. Mögliche Werte sind:

- MD5

- SHA1

- SHA256 (Default)

- SHA384

- SHA512

- Fingerprint-Algorithmus

- Algorithmus zum Signieren der Fingerprints. Legt fest, ob eine Überprüfung der CA-Zertifikate anhand des Fingerprints

vorgenommen wird und mit welchem Algorithmus. Der CA-Fingerprint muss mit der Prüfsumme übereinstimmen, die sich bei Verwendung

des Algorithmus ergibt. Mögliche Werte sind:

- Aus (Default)

- MD5

- SHA1

- SHA256

- SHA384

- SHA512

- Fingerprint

- Anhand der hier eingetragenen Prüfsumme (Fingerprint) kann die Authentizität des erhaltenen CA-Zertifikates überprüft werden (entsprechend des eingestellten CA-Fingerprintalgorithmus).

- RA-Autoapprove

- Manche CAs bieten die Möglichkeit, ein bereits von dieser CA ausgestelltes Zertifikat als Nachweis der Authentizität für

nachfolgende Anträge zu benutzen. Mit dieser Option wird festgelegt, ob bei bereits vorliegendem Systemzertifikat Neuanträge mit

dem vorhandenen Systemzertifikat unterschrieben werden. Mögliche Werte sind:

- Ja

- Nein (Default)

- Absende-Adresse

- Hier konfigurieren Sie optional eine Absendeadresse, die statt der ansonsten automatisch für die Zieladresse gewählten

Absendeadresse verwendet wird. Falls Sie z. B. Loopback-Adressen konfiguriert haben, können Sie diese hier als

Absendeadresse angeben.

Als Adresse akzeptiert das Gerät den Namen der IP-Netzwerke, deren Adresse eingesetzt werden soll, eine beliebige gültige

IP-Adresse oder den Namen einer Loopback-Adresse.

Wichtig: Sofern die hier eingestellte Absende-Adresse eine Loopback-Adresse ist, wird diese auch auf maskiert arbeitenden Gegenstellen unmaskiert verwendet.